テレワークで需要が高まっているリモートアクセスVPNですが、Meraki MX には「Client VPN」と「AnyConnectVPN」の2つが用意されています。どちらもエンタープライズライセンスで動作させることが可能ですが、AnyConnectを使用するにはシスコの「AnyConnectPlus」と呼ばれるライセンスが追加で必要になります。本記事では「Client VPN」について解説していきます。

参考URL:

https://documentation.meraki.com/MX/Client_VPN/Client_VPN_Overview

https://documentation.meraki.com/MX/AnyConnect_on_the_MX_Appliance

Client VPN の暗号化

クライアントVPNはL2TP / IPプロトコルが使用されます。暗号化方式は以下が使用されます。

暗号化方式

- フェーズ1 : 3DES – SHA1

- フェーズ2 : AES128/3DES – SHA1

Client VPN の設定

それではClient VPN を設定していきます。「セキュリティ&SD-WAN」 > 「設定」 > 「クライアントVPN」 を開きます。

「クライアントVPNサーバ」を「有効」に設定

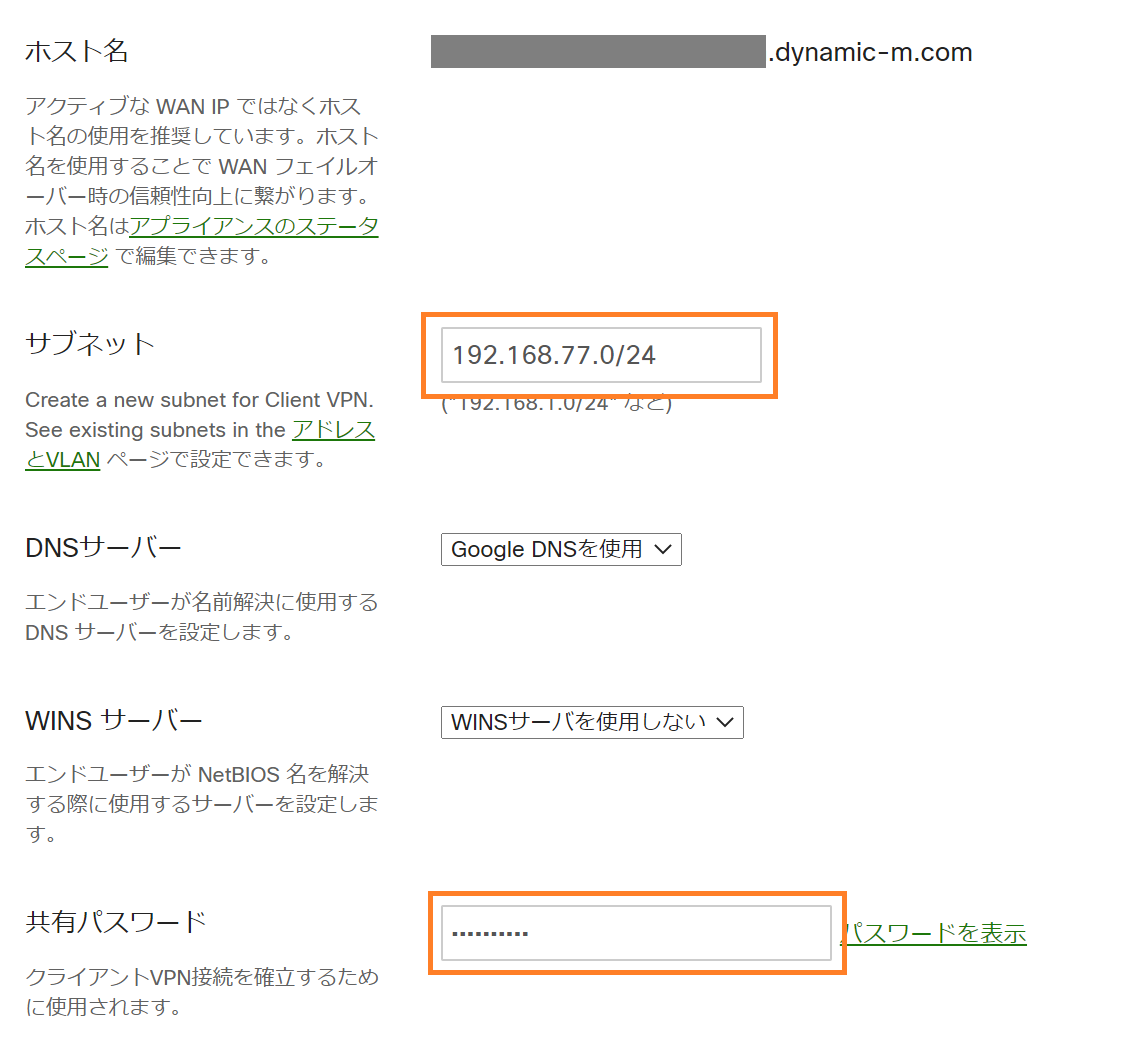

Client VPN のパラメータを設定します。

- ホスト名 : 自動的にホスト名が割り当てられDDNSで登録されます。

- サブネット : 接続したVPNクライアントに割り当てるサブネットアドレス

- DNSサーバー : 接続したVPNクライアントに割り当てるDNSサーバー(IPアドレスで指定することも可能)

- WINSサーバー : 接続したVPNクライアントに割り当てるWINSサーバー

- 共有パスワード : クライアントVPN接続を確立するために使用される共有パスワード

共有パスワードには、最初または最後に特殊文字を含めないでください。

Client VPN の認証

つづいて認証方式を設定します。Client VPN の認証には「Meraki認証」「RADIUS認証」「Active Directory認証」の3つから選択できます。

Meraki認証

Merakiクラウドにユーザー情報を登録して、クライアントVPNの接続を認証させます。

認証で「Merakiクラウド認証」を選択、「新規ユーザの追加」ボタンをクリック

ユーザを作成します。

- 説明 : ユーザーの名前を入力

- 電子メール(ユーザ名) : ユーザーのEメールアドレスを入力

- パスワード : ユーザーのパスワードを入力

- 認証済み : 「はい」を選択

- 有効期限 : 「有効期限はありません」を選択。(有効期限を決める場合は分/時/日/週で指定が可能)

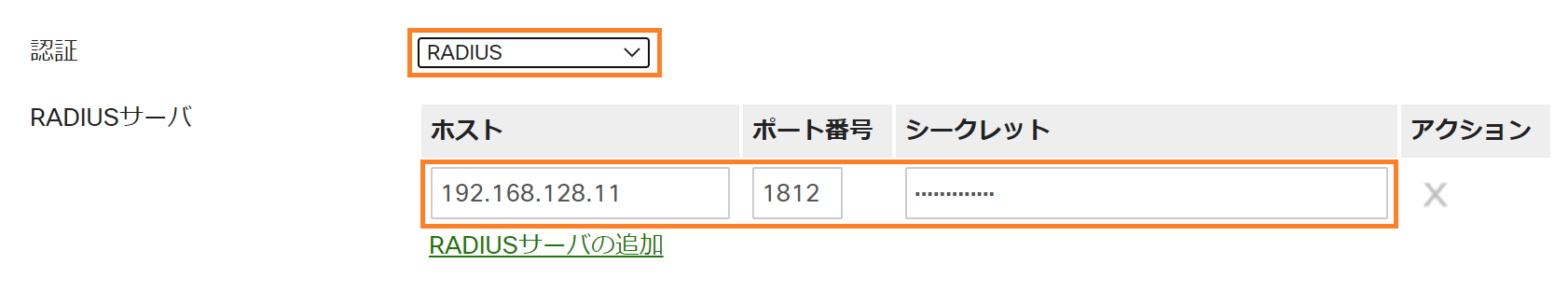

RADIUS認証

自前でRADIUSサーバーを用意してクライアントVPNの接続を認証させます。

認証で「RADIUS」を選択、「RADIUSの追加」ボタンをクリック。RADIUSサーバーのIPアドレス、ポート番号、共有パスワードを入力。

Radius認証を使った検証環境の構築方法は以下を参照ください。

参考URL:

https://documentation.meraki.com/MX/Client_VPN/Configuring_RADIUS_Authentication_with_Client_VPN

Active Directory認証

Active Directoryドメイン資格情報を使用してクライアントVPNの接続を認証させます。

認証で「Active Directory」を選択、Active Directoryサーバのパラメータを設定します。

- 短いドメイン名: ActiveDirectoryドメインの短い名前。(例:8hack.co.jp の場合、8hack)

- サーバーIP: ActiveDirectoryサーバーのIPアドレス

- ドメイン管理者: MXがサーバーへのクエリに使用するドメイン管理者アカウント

- パスワード: ドメイン管理者アカウントのパスワード

Client VPNを介して接続しているユーザーに対して、ActiveDirectoryのグループポリシーのマッピングはサポートしていません。

Active Directory 認証を使った検証環境の構築方法は以下を参照ください。

参考URL:

https://documentation.meraki.com/MX/Content_Filtering_and_Threat_Protection/Configuring_Active_Directory_with_MX_Security_Appliances#Integrating_with_Client_VPN

クライアント側の準備

「Client VPN」の接続にはクライアントに予め実装されているソフトウェアを使って接続を行います。Windows、MAC、iOS、Android、Linuxなどの一般的なOSには標準で用意されています。そのため追加のソフトウェアなしでリモートアクセスVPN接続が可能です。各OSデバイス毎でクライアントVPN接続を構成する方法の詳細な手順については、以下を参照してください。

追記:Android12の時点でL2TP/IPsecは非推奨となりました。